Hatırlanacağı üzere Tüm dünyada hastane,Çernobil Nükleer enerji santrali gibi önemli kurumların işlerini aksatan hatta belirli bir süreliğine durduran WannaCry ve Petya gibi zararlı saldırıları yaşanmıştı tüm bu

saldırıların sebebi ise 20 yıl eski bir teknoloji ile çalışan ve hemen hemen hiç kullanılmayan ve defalarca yeni açıklar bulunan SMBv1 dosya paylaşım protokolüydü , Microsoft kullanıcılara bu protokolü kaldırmalarını önermişti . SMB1 sayesinde zararlılar kısa sürede tüm ağa yayılıp birçok bilgisayarı etkileyebiliyorlar.Zararlılar dosyalarınızı şifreleyip belirli bir miktar Bitcoin karşılığında şifreyi yollamayı taahüt ediyorlar , eğer bu tür saldırılara maruz kalmak istemiyorsanız bu protokolü kapatmanız gerekmektedir bunun sebebi aynı tür bir saldırıya maruz kalmaktan ziyade DEF CON hacker konferansında RiskSense güvenlik araştırmacıları tarafından keşfedilen yeni bir SMB güvenlik açığıdır , "SMBLoris" olarak isimlendirilen açık sayesinde saldırganların Windows 2000'den bu yana SMB protokolünü kullanan tüm Windows sürümlerine DoS saldırıları yapabilecekleri ortaya çıktı.

SMBLoris saldırısı nasıl yapılır

Aşağıdaki Videoda SMBLoris açığı sayesinde kolayca nasıl DOS saldırısı yapılır gösterilmektedir

Açık sayesinde Bir Raspberry Pi ve 20 satırlık Python kodu ile Windows serverlarına diz çöktürtebilirsiniz. RiskSense güvenlik araştırmacıları son fidye saldırılarının merkezinde olan EternalBlue ya ait SMB exploit i analiz ederken tesadüfen SMBLoris açığını keşfettiler ve bunu haziran ayında Microsofta bildirdiler fakat Microsoft garip bir şekilde bu açığı fixlemeyeceğini duyurdu , enterprise müşterilerine ise İnternetten SMB1 e erişimi kapatmalarını önerdi. Önümüzdeki aylarda çıkartılacak olan Windows 10 Fall Creators Update sürümü ile Microsoft SMBv1 Protokolünü tamamen kaldırmayı düşünüyor fakat halen eski windows sürümlerini kullanan herkes bu açıktan etkilenmeye devam edecektir, Şu anda da Fall creators update kullanıcısı olmadığına göre bu açıktan herkes etkileniyor demektir bu sebepledirki SMB1 protokolünü devre dışı bırakmanızı öneririz.

SMB1 Protokolü Nasıl devre dışı bırakılır

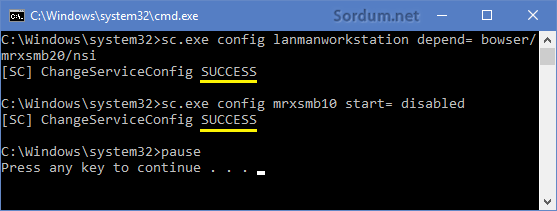

Microsoftun buradaki teknik makalesini incelediğimizde Registry , PowerShell cmdlet ve sc.exe config komutları ile SMB1 protokolünün devre dışı bırakılması ayrıntıları ile açıklanmıştır gel gelelim sıradan kullanıcılara tüm bu adımlar zor gelebilir , en basitinden Powershell yetki sorunları ile karşılaşılacaktır bu nedenledirki aşağıdaki indirme linki ile size hazır bir vbs scripti sunduk , script hem registry hemde sc.exe config komutlarını birarada uygulamaktadır.

1. Sayfa sonundaki dosyayı indirip zipten çıkartın

2. smb1_disabler klasörü içerisinde yeralan "smb1_disabler_tr.vbe" dosyasını çift tıklayıp çalıştıralım ve çıkan uyarıya Evet diyelim

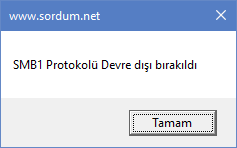

3. Son olarak script bize "SMB1 Protokolü devre dışı bırakıldı" mesajı verecektir

Tamam butonuna tıkladığımızda Bilgisyarımızda SMB1 protokolü devre dışı bırakılmış olacaktır. ilaveten bakınız ;

- Windows 10 da SMBv2 nasıl devre dışı bırakılır Burada

- PrintNightmare güvenlik Açığı nedir ve nasıl engellenir Burada

- Microsoft hesap bilgileri sızıntı açığı Burada

- Windows 7 Oturum açığını kapatalım Burada

- Intel işlemcimizde güvenlik açığı varmı bulalım Burada

- Petya virüsü nedir korunma yöntemleri nelerdir Burada

- Bilgisayarınızda EternalBlue açığı varmı bir tıkla bulun Burada

- Güncel güvenlik açıklarından üç tanesine genel bakış Burada

- Tüm windowsları etkileyen yeni bir açık bulundu Burada

- Bir tıkla Meltdown ve Spectre açığını tespit edin Burada

- Meltdown ve Spectre açıkları nedir nasıl korunuruz Burada

- Bilgisayarınızda EternalBlue açığı varmı bir tıkla bulun Burada

Rica ederim Osman , faydalı olması dileğiyle , selamlar

bir önceki yazımdakı ricamı kırmayıp bunu yaptığınız için teşekkürler

Geri bildirim için teşekürler , şöyle nette bir dolaştım birçok kişide aynı sorun var , sanırım bu konuyu yeni bir başlık olarak açmak iyi olacaktır, selamlar

Web Link ...

1. ilk olarak "vbs_fix.vbe denedim sonuç başarılı sagolasın var olasın

Teşekürler Akhan

Güzel Paylaşım olmuş Hocam, ellerine sağlık.

Az önce Windows 7 x64 te denedim sorunsuz , Komut istemini yönetici yetkilerinde çalıştırıp aşağıdaki komutları sırası ile bir ver bakalım sonrasında çalışacakmı

-----------------------------------

Regsvr32 vbscript.dll

cscript.exe //H:WScript

assoc .vbs=VBSFile

-----------------------------------

Birde scripti sağ tıklayıp özellikler dediğinde engelleme varsa onu da kaldır.yada üsttekilerle uğraşmak yerine aşağıdaki linkten anlatılanları otomatik yapan bir vbs dosyasını indirip kullan.

Web Link ...

Web Link ...

Windows 7 x64 de yukardaki uyarıyı veriyor

Teşekürler sezer , selamlar

Bilgilendirme ve emeğiniz için teşekkürler hocam.

Geri bildirim için teşekürler , umarım faydalı olur - Selamlar

Tüm bilgiler için teşekkürler. Tek tık ile bunu yapmak oldukça kolay oldu. Allah razı olsun